-

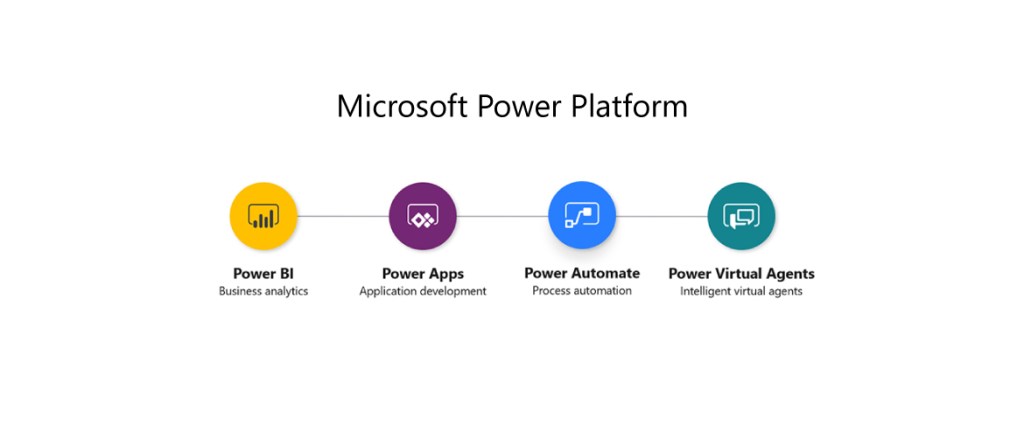

Microsoft Power Platform, c’est quoi ?

Depuis quelques années, la donnée ne cesse de prendre de l’importance jusqu’à aujourd’hui devenir une mine d’or. Chaque corps de métier se digitalise pour augmenter la productivité. Les solutions sur le marché pour exploiter ces « datas »

-

Petit retour sur une notion: le DevSecOps

Le terme DevSecOps prend une place de plus en plus importante dans les discours des éditeurs de logiciels. Les termes utilisés sont nombreux: « DevOps », « CI/CD », « intégration continue », « ALM » ou encore « usine logicielle ».

-

C’est quoi un Next Generation Firewall (NGFW) ?

Historiquement, la sécurité informatique se résumait à installer un antivirus (le vaccin magique contre les maladies des ordinateurs) et un firewall (le videur des portes d’entrée de l’ordinateur sur internet).

-

C’est quoi SPF ?

La principale menace pour les données en entreprise reste les employés (faille physique). Les arnaques reçues via email sont récurrentes et très variées. Se défendre contre ces attaques est primordial.

-

C’est quoi DKIM ?

Le protocole DKIM (DomainKey Identified Mail) est une des trois solutions permettant d’authentifier les mails légitimes des arnaques ou spam. Il vient compléter la protection que propose le SPF auquel vient s’ajouter le DMARC

-

C’est quoi le DMARC ?

Il y a peu, nous vous parlions des moyens d’améliorer sa sécurité email en entreprise. Nous vous proposons ici de revenir sur la norme DMARC, élément essentiel pour sécuriser vos boites email. Le mail a été créé sans vraie protection

-

Devensys sera présent au FIC 2019

Pour sa 11ème édition, le forum international de la cybersécurité voit les choses en grand. Le FIC a lieu les 22 et 23 janvier 2019 au grand palais de Lille. En 2018, c’est 80 pays représentés et plus de 8500 personnes

-

Les méthodes pour améliorer la sécurité des emails

Jeudi 13 décembre 2018, nous avons pu intervenir dans les locaux de Cap Oméga Montpellier grâce à Frenchsouth.digital, sur le sujet de la sécurité des emails. Nous remercions les personnes

-

WIFI : Vers une simplification des noms de réseaux 802.11

Le WIFI 4,5 et 6 pour simplifier les noms de réseaux 802.11. C’est ce que nous allons abordé dans cet article. WIFI Alliance veut rendre la reconnaissance et la compréhension plus facile.

-

Mots de passe : Comment bien les choisir ?

Depuis la création d’internet, des millions d’applications ont vu le jour. Certaines sont accessibles de manière anonyme et public, mais d’autres demandent une authentification personnalisée ou des création de compte personnel.

-

S'abonner

Abonné

Vous disposez déjà dʼun compte WordPress ? Connectez-vous maintenant.